Jak hosting wspiera ochronę stron przed spamem i botami

Współczesne strony internetowe narażone są na ataki spamowe oraz niepożądaną aktywność botów, co może prowadzić do obniżenia jakości treści, przeciążenia serwerów czy nawet utraty zaufania użytkowników. Wdrożenie odpowiednich mechanizmów zabezpieczających na poziomie hostingu odgrywa kluczową rolę w utrzymaniu bezpieczeństwa oraz stabilności witryny. Dzięki zaawansowanym rozwiązaniom oferowanym przez dostawców usług hostingowych możliwe jest skuteczne filtrowanie niechcianego ruchu oraz ochrona przed automatycznymi atakami. Poniższy artykuł omawia najważniejsze aspekty wsparcia, jakie hosting może zapewnić w walce ze spamem i botami.

Rola hostingu w zabezpieczaniu stron internetowych

Głównym celem dostawcy hostingu jest zapewnienie stabilności oraz ochrony zasobów znajdujących się na serwerach. Odpowiednio skonfigurowane środowisko serwerowe minimalizuje ryzyko nieautoryzowanych działań poprzez zastosowanie specjalistycznych narzędzi bezpieczeństwa. Wsparcie w postaci izolacji kont, segmentacji ruchu czy dedykowanych mechanizmów zabezpieczających wpływa na redukcję liczby prób ingerencji.

Ważnym elementem oferty każdego profesjonalnego usługodawcy jest szybki hosting, który dzięki zoptymalizowanym serwerom oraz precyzyjnym ustawieniom zapór sieciowych pozwala na błyskawiczne wykrywanie prób ataku i natychmiastowe blokowanie niepożądanych żądań. Oferta hostido.pl wyróżnia się wysoką wydajnością infrastruktury oraz kompleksową integracją rozwiązań bezpieczeństwa, co przekłada się na znaczące ograniczenie ruchu pochodzącego od botów.

Hosting ze wsparciem w postaci narzędzi do automatycznego monitoringu oraz regularnych skanów zabezpieczeń zapewnia podstawę do dalszego wdrażania złożonych mechanizmów antyspamowych. Zapewnienie ciągłej analizy logów oraz wykorzystanie heurystyk eliminuje wiele prób naruszenia zasad korzystania ze strony, chroniąc jednocześnie przed przeciążeniami serwera.

Mechanizmy antyspamowe oferowane przez dostawców hostingu

Dostawcy usług hostingowych coraz częściej udostępniają w standardzie rozbudowane moduły filtrujące spam, które działają bez konieczności ręcznej ingerencji administratora. Najpopularniejsze rozwiązania obejmują automatyczną moderację komentarzy, skanowanie formularzy kontaktowych oraz integrację z bazami danych adresów IP uznanych za źródła niechcianej korespondencji.

W obrębie jednego z modułów można wyróżnić następujące funkcjonalności:

- Filtrowanie treści – analiza słów kluczowych i wzorców w przesyłanych wiadomościach.

- Ochrona formularzy – blokowanie podejrzanych prób wysłania wiadomości anonimowych.

- Biała i czarna lista IP – precyzyjne zarządzanie zaufanymi oraz zablokowanymi adresami.

- Automatyczne raportowanie – powiadomienia o nietypowej ilości odrzuconych wiadomości.

Takie rozwiązania pozwalają na prewencyjne filtrowanie i natychmiastową reakcję na niechciany ruch. W wielu przypadkach dostawcy integrują własne rozwiązania z popularnymi systemami CMS, umożliwiając prostą konfigurację i utrzymanie ochrony bez dodatkowych wtyczek zewnętrznych.

Wykorzystanie zapór sieciowych (firewall) w ochronie przed botami

Zapora sieciowa stanowi pierwszą linię obrony przed atakami automatycznymi. Dzięki regułom blokującym określone rodzaje ruchu HTTP/HTTPS możliwe jest filtrowanie żądań na podstawie wielu kryteriów, takich jak adres źródłowy, port, nagłówki czy charakterystyka sesji. Wdrożenie WAF (Web Application Firewall) znacząco ogranicza ryzyko wykorzystania luk w oprogramowaniu.

Nowoczesne firewalle oferują zaawansowane tryby pracy, w tym ochronę przed:

- atakiem typu SQL Injection,

- Cross-Site Scripting (XSS),

- rozproszonymi atakami DDoS.

Dzięki integracji WAF z systemem hostingu dostawca może monitorować oraz analizować całość ruchu w czasie rzeczywistym, a podejrzane zdarzenia automatycznie przenosić do kwarantanny lub odrzucać. Takie podejście minimalizuje ryzyko podatności na znane i nowe techniki ataku.

Znaczenie monitoringu i wykrywania nietypowej aktywności

Stały monitoring zasobów serwerowych oraz analiza statystyk ruchu to kluczowe elementy detekcji anomalii. Dostawcy hostingu coraz częściej udostępniają narzędzia pozwalające na śledzenie wskaźników takich jak obciążenie CPU, liczba aktywnych sesji, czas odpowiedzi serwera czy ilość odrzuconych żądań.

Automatyczne systemy analizują wzorce ruchu, porównując je z historycznymi danymi. W przypadku, gdy zostanie wykryta nietypowa aktywność – na przykład gwałtowny wzrost liczby prób połączeń z jednego adresu IP – uruchamiane są procedury zabezpieczające, takie jak tymczasowe blokowanie źródła czy przekierowanie ruchu do mechanizmów weryfikacyjnych.

Integracja usług CAPTCHA i innych metod uwierzytelniania

Dodanie usług CAPTCHA stanowi skuteczne zabezpieczenie formularzy oraz procesów rejestracji przed automatycznymi botami. Dostawcy hostingu często oferują wbudowane biblioteki umożliwiające łatwe wdrożenie różnych wariantów testów – od klasycznych obrazkowych, przez audio, aż po nowoczesne rozwiązania niewymagające interakcji użytkownika.

Oprócz CAPTCHA warto rozważyć wprowadzenie dodatkowych metod uwierzytelniania, takich jak:

- dwuskładnikowe logowanie (2FA),

- kod weryfikacyjny SMS,

- klucze sprzętowe.

Wdrożenie wielowarstwowego systemu uwierzytelniania znacząco utrudnia pracę botom, nawet jeśli uda im się obejść jedną barierę ochronną. Integracja tych usług na poziomie hostingu upraszcza konfigurację i gwarantuje spójność mechanizmów bezpieczeństwa.

Automatyczne aktualizacje i łatki jako element ochrony przed zagrożeniami

Regularne wprowadzanie aktualizacji oprogramowania serwerowego, systemu operacyjnego oraz komponentów aplikacji webowych to podstawa zabezpieczeń. Automatyczne procesy aktualizacyjne pozwalają eliminować znane podatności zaraz po udostępnieniu poprawek przez dostawców.

Dostawcy hostingu często oferują również możliwość stosowania łat bezpieczeństwa dedykowanych dla popularnych systemów zarządzania treścią, co usprawnia utrzymanie witryny w najnowszej wersji bez konieczności ręcznego ingerowania w pliki. Dzięki temu ryzyko wykorzystania luk jest ograniczone już na poziomie serwera, jeszcze przed próbą ataku na aplikację.

Ostatnie Artykuły

W Malińcu rusza plan dużego parku przemysłowego. Podpisano umowę z ŁSSE

Legenda wyszła na trawę, a dzieci słuchały jak zaczarowane

Bestsellerowe meble na lata – jakie wyposażenie jest funkcjonalne i ponadczasowe?

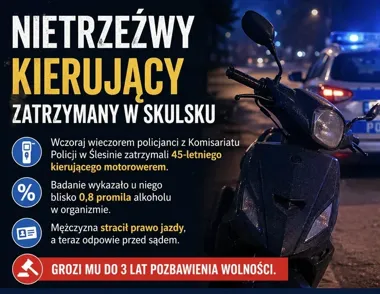

Motorowerzysta ze Skulska miał blisko 0,8 promila. Policja zabrała mu prawo jazdy

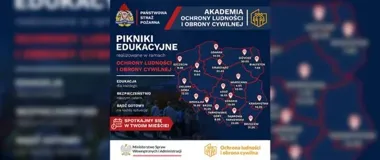

Strażacy szykują pikniki, które mają nauczyć ratowania życia

Test Coopera znów rozgrzał Konin. Na bieżni nie brakowało emocji

W Kleczewie ruszą obchody 3 maja. Msza, przemarsz i kwiaty przy kamieniu

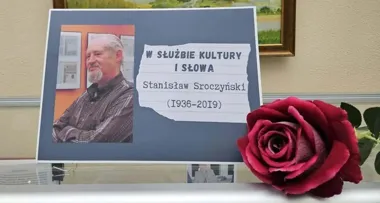

Człowiek, który niósł kulturę w Koninie. W MBP odkryjesz Stanisława Sroczyńskiego

Firmy poznają zasady dostępności. Rusza spotkanie o szkoleniach i doradztwie

Nowy Dwór bez wody na kilka godzin. PWiK zapowiada modernizację sieci

Obniżenia na Trasie Warszawskiej pod kontrolą. ZDM wyjaśnia przyczynę

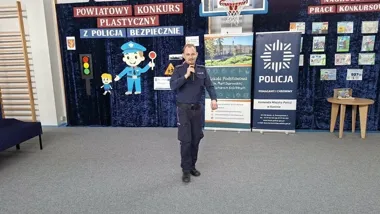

Dzieci z powiatu konińskiego narysowały bezpieczeństwo, a policja pokazała sprzęt

Łagodny „Telegram” zabrzmiał w kościele św. Wojciecha. Publiczność słuchała uważnie